Ob Online-Banking, Google-Konto, Apple-Services oder der neue digitale Personalausweis: Zwei-Faktor-Authentisierung ist in vielen Bereichen bereits unumgänglich. Doch wie funktioniert diese zweistufige Authentisierung und wie sicher ist eine Zwei-Faktor-Authentisierung wirklich? Dieser Artikel gibt einen kleinen Überblick zur Sicherheit der sogenannten „2FA“.

Wie funktioniert eine Zwei-Faktor-Authentisierung?

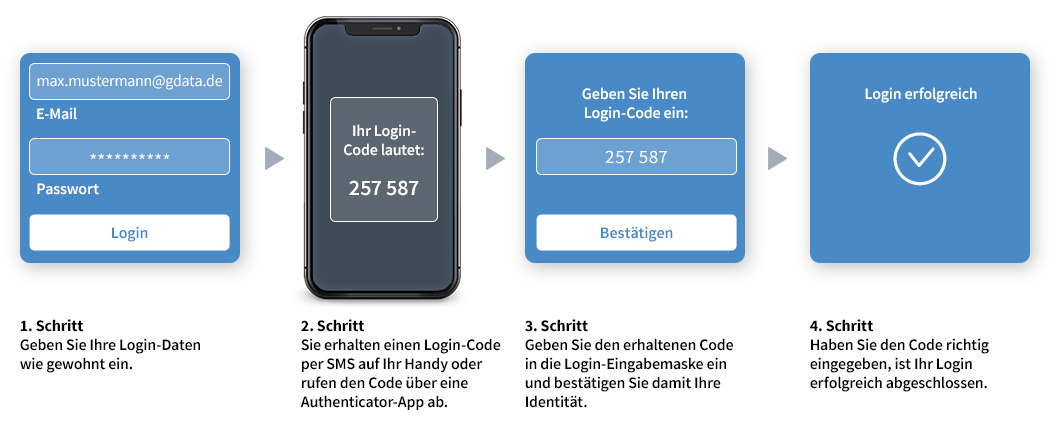

Grundsätzlich spricht man von einer Zwei-Faktor-Authentisierung, wenn Sie nicht nur ein Passwort benötigen, um Ihre Identität beim Login in ein Online-Konto zu bestätigen. Der Zugang wird Ihnen erst gewährt, nachdem Sie zuerst ein festes Passwort eingeben und Ihren Login-Versuch dann beispielsweise durch einen zufällig generierten Code in einer zweiten Abfrage bestätigen. Ähnlich wie bei einer TAN-Liste wird der Zugang zum Konto also durch mehr als nur ein Passwort geschützt.

Dieser zweite Schritt der Zwei-Faktor-Authentisierung wird aber nicht über eine festgeschriebene Liste, die man einmal im Jahr erhält, gesichert, sondern über ein externes Gerät. In den meisten Fällen das eigene Smartphone. Damit lassen sich mit „Authenticator-Apps“ oder per SMS schnell und einfach Einmal-Codes generieren, die für den zweiten Anmelde-Schritt benötigt werden.

Jede Minute ein neuer Login-Code

Viele Anbieter haben schon ihre eigenen Authentisierungs-Apps. Zum Beispiel Google oder Microsoft. Diese Authenticator-Apps generieren jede Minute einen Code, der in einem bestimmten Zeitfenster für Ihren Login eingegeben werden muss. Da nur Sie gerade Zugriff auf diesen zufälligen Code haben, erhöht dies die Sicherheit Ihrer Online-Konten enorm. Besonders wichtig für Ihre Sicherheit: Diese Zahlenfolgen werden nie gespeichert und ändern sich im Minutentakt.

Immer mehr Online-Dienste sorgen mit der Zwei-Faktor-Authentisierung für mehr Sicherheit für Ihre Konten – für besonders sensible Inhalte, zum Beispiel Ihr Online-Bankkonto, ist 2FA bereits verpflichtend. Damit Sie die Zwei-Faktor-Authentisierung für Ihre Online-Konten nutzen können, müssen Sie Ihre Logins in der entsprechenden App registrieren.

Es gibt verschiedene Arten von Zwei-Faktor-Authentisierung

Viele Banken nutzen mittlerweile eigene Apps zur Authentisierung, wie zum Beispiel der Foto-Tan-Generator der Deutschen Bank. Hier erfolgt die Authentisierung über die Kamerafunktion des Smartphones: Bei jedem Login wird für den Zugriff eine Art QR-Code erzeugt, der dann mit dem Handy und einer App gescannt werden muss, um das zweite Passwort zu erhalten.

Andere Banken, wie die Sparkasse oder die DKB, setzen auf eigene Apps, die ähnlich wie der Google Authenticator arbeiten. Diese Apps sind zu Zwecken höherer Sicherheit meist passwortgeschützt und nicht mit dem E-Mail-Konto oder sonstigen Diensten verknüpft. Weit verbreitet ist ebenso das ChipTAN-Verfahren, bei dem man Zahlungen nicht nur mit einem Passwort, sondern auch mit der EC-Karte und einem speziellen Lesegerät freigeben muss.

Noch mehr Sicherheit mit Hardware-Token

Andere One-Time-Password Generatoren, wie zum Beispiel ein physisches Hardware-Token, bieten Ihnen noch mehr Sicherheit. Aus diesen USB-Stick-ähnlichen Geräten wird in wenigen Augenblicken ein eigener Generator für zweistufige Authentisierungs-Codes.

Abgekoppelt vom Internet und außerhalb der Reichweite von Google und Co. steigert dieser Token Ihre Sicherheit erheblich. Sie aktivieren ihn nur dann, wenn Sie ihn wirklich brauchen und bewahren ihn ansonsten an einem sicheren Ort auf.

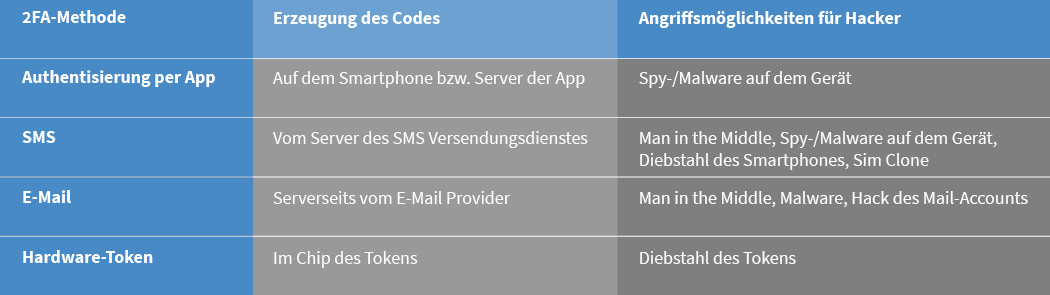

Schaubild: Zwei-Faktor-Authentisierungen im Vergleich

Zusammenfassung: Wie sicher ist eine Zwei-Faktor-Authentisierung?

Die kurze Antwort: So sicher wie Sie als nutzende Person Ihr Mittel zu einer zweistufigen Authentisierung gestalten und schützen! Grundsätzlich ist es ratsam auf physische Methoden (Smartphone oder Hardware Token) zu setzen und die Gegenstände, die für eine Zwei-Faktor-Authentisierung nötig sind so gut wie möglich aufzubewahren und zu sichern.

Wenn Sie viele Konten mit einer zweistufigen Authentisierung verwenden und davon die meisten mit einer App wie dem Google Authenticator gesichert sind, sollten Sie darüber nachdenken, ein eigenes Handy dafür anzuschaffen. Bewahren Sie dieses Handy an einem sicheren Ort auf und schützen Sie es mit möglichst vielen Hindernissen:

- Komplexe Tastensperren mit Mustern oder langen Zeichenfolgen

- Eigene Passwörter für die verschiedenen Applikationen zur zweistufigen Authentisierung

- Klicken Sie nicht auf ominöse Links in Mails oder SMS (Phishing)

- Lagern Sie das Gerät an einem schwer auffindbaren Ort

Wenn Sie Dienste von Google verwenden, sollten Sie regelmäßig in den Aktivitätenverlauf Ihres Google-Kontos schauen. Hier sehen Sie ungewöhnliche Aktivitäten wie Anmeldeversuche von unbekannten IP-Adressen oder fremden Geräten. Somit können Angriffsversuche beziehungsweise Authentisierungen, die nicht von Ihnen stammen, schnell identifiziert werden.