Stellen Sie sich vor, ein Einbrecher verschafft sich Zugang zu Ihrem Haus – und niemand bemerkt es. Genau so laufen viele Cyberangriffe ab: Sie bleiben lange unentdeckt und richten dadurch enormen Schaden an. Wie ein SOC Service genau das verhindert, erfahren Sie in diesem Ratgeber. Was macht ein Managed SOC im täglichen Betrieb? Wie fügt es sich in die eigene IT ein? Und: Wie sicher ist eigentlich das Outsourcing an einen SOC Service?

Was ist ein Managed Security Operations Center (SOC)?

Ein SOC Service überwacht die IT-Systeme seiner Kunden auf Cyberangriffe und greift ein, um Angreifer wieder auszusperren – rund um die Uhr. Unternehmen und Behörden profitieren somit von 24/7-Schutz, ohne selbst Security-Fachleute einstellen zu müssen. Alternative Begriffe sind Managed SOC, SOC-as-a-Service (SOCaas) oder Managed Extended Detection and Response (MXDR).

Was macht ein SOC Service im täglichen Betrieb?

Monitoring:

Die Analysten eines Managed SOC überwachen mithilfe bestimmter Software das Netzwerk kontinuierlich auf verdächtige Aktivitäten.Analyse:

Im Verdachtsfall untersuchen sie: Handelt es sich tatsächlich um einen Angreifer? Wie kam er rein und was hat er kompromittiert? Für diese Sicherheitsanalysen braucht es viel Expertise. Die Analysten greifen dazu u.a. auf eigene Threat-Intelligence-Datenbanken zu.Reaktion:

Im Falle eines Angriffs ergreifen sie umgehend Gegenmaßnahmen. Sie rekonstruieren, wie die Angreifer eindringen konnten, dämmen die Bedrohung ein und bereinigen sie.Threat Intelligence:

Der Anbieter informiert sich ständig über aktuelle Angriffsmethoden – etwa durch den Austausch mit der weltweiten Cybercrime Research Community und Erfahrungen aus Incident-Response-Einsätzen.

Wie sich das Security Operations Center in die IT-Sicherheit einfügt

Die Integration eines SOC Service in die IT-Umgebung erfolgt beim Onboarding. Bei welchen Geräten, Systemen oder Dateien darf der Anbieter wie reagieren? Dazu berät er ausführlich und passt den Service an. Danach übernimmt das SOC-Team im Hintergrund die 24/7-Überwachung und erweitert somit nahtlos das eigene IT-Team.

XDR, SIEM und Co.: Welche Software nutzt ein SOC Service?

Wer sich mit Security Operations Center Services näher beschäftigt, verirrt sich schnell im Begriffsdschungel. Das liegt auch daran, dass die Anbieter verschiedene Software einsetzen können. Ein kurzer Überblick:

- Endpoint Detection and Response (EDR):

Im Vergleich zur Endpoint Protection setzt EDR eine stark erweiterte Sensorik zur Erkennung ein. Software-Agenten auf PCs und Servern erlauben interaktiven Zugriff für Analysten, um verdächtige Prozesse zu prüfen und einzuschreiten.

- Extended Detection and Response (XDR):

XDR ist die Weiterentwicklung von EDR. Während EDR verdächtige Prozesse nur isoliert pro einzelnem Endpoint analysiert, korreliert XDR diese Daten miteinander. So erkennt XDR auch eine Endpoint-übergreifende Angriffsausbreitung.

- Security Information and Event Management (SIEM):

Im SIEM können beliebige Logquellen angebunden werden. Das bedeutet jedoch trotz Managed Service einen deutlich höheren Arbeitsaufwand beim Kunden. Es ist sehr zeitintensiv, gemeinsam Datenquellen zu integrieren, Richtlinien zu erstellen etc. und sich auf Dauer dazu auszutauschen.

Wieso Unternehmen von einem SOC Service profitieren

Cyberbedrohungen und steigende Anforderungen an die IT-Sicherheit

Etwa 150 bis 250 Tage dauert es, bis Unternehmen einen Cyberangriff bemerken.1 In dieser Zeit kundschaften Angreifer zum Beispiel das Netzwerk aus, um die Verschlüsselung von Daten mit Ransomware vorzubereiten. Sie hinterlassen dabei zwar Spuren. Doch diese aufzuspüren ist für viele IT-Teams nur schwer möglich. Es fehlt oft Fachpersonal und Zeit, um täglich Logdateien auf mögliche Angriffsspuren zu durchforsten. Hier kommt der SOC Service ins Spiel.

Vorteile eines Managed SOC

24/7-Schutz:

Für Kunden ist es, als hätten sie ein Security-Team, das 24/7 verfügbar ist und weder durch Urlaub noch Krankheit ausfällt. Sie haben somit Gewissheit, dass Bedrohungen schnell gestoppt werden – auch um 1 Uhr nachts oder feiertags.

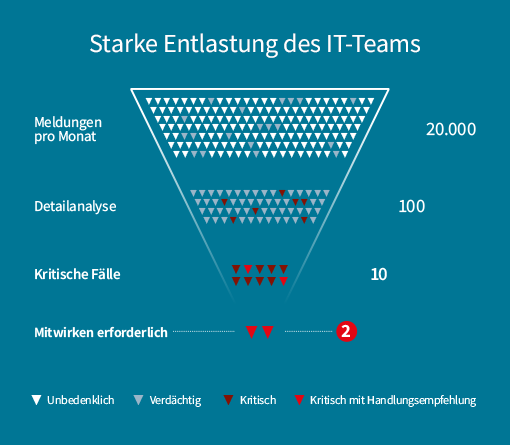

Freie Ressourcen im IT-Team:

Die Analysten nehmen dem Kunden die gesamte Arbeit der Angriffserkennung und -abwehr ab. Dadurch ist nur noch in sehr wenigen Fällen das Mitwirken des Kunden erforderlich. Das IT-Team kann sich somit auf andere wichtige Projekte konzentrieren.

Schnelle Reaktion statt Alarmmüdigkeit:

Die Warnungen, mit denen IT-Teams täglich konfrontiert werden, stellen sich oft als Fehlalarme heraus. Das kann dazu führen, dass sie Hinweise auf echte Angriffe übersehen (sog. „Alert fatigue“). Die Analysten eines SOC Service dagegen konzentrieren sich nur auf diesen einen Job: Angriffe aufzuspüren.

Mehr Sicherheit dank externer Expertise:

SOC-Analysten kümmern sich ständig um verschiedene Sicherheitsvorfälle bei einer Vielzahl von Kunden. Diese Erfahrung können sich interne IT-Teams kaum aneignen. Die Analysten verfügen zudem über nicht-öffentliches Fachwissen, mit dem sie auch neueste Angriffsarten und Advanced Persistent Threats (APTs) aufspüren.

Kostenersparnis:

Um ein eigenes SOC mit Schichtbetrieb aufzubauen, sind mindestens acht Analysten nötig, um Wochenenden und Urlaube abzudecken. Hinzu kommen 1-2 Führungskräfte sowie die Software und Threat-Intelligence-Datenbanken. Ein SOC as a Service (SOCaaS) ist dagegen eine günstigere und zeitsparende Option.

Worauf sollte man bei einem Managed SOC achten?

Gibt es deutschsprachige Ansprechpartner, die sich genug Zeit für Sie nehmen?

Bei einem so wichtigen Thema sollten keine sprachlichen Barrieren bestehen. Achten Sie daher auf deutschsprachige Ansprechpartner, die sich genug Zeit nehmen und 24/7 telefonisch für Sie da sind. Tipp: Sie können einen Eindruck erhalten, indem Sie sich eine Testversion holen und einen Probeanruf machen.

Hat der Anbieter die Software selbst entwickelt?

Viele Anbieter kaufen die eingesetzte Software lediglich ein. Das birgt das Risiko, dass die Analysten die Meldungen falsch interpretieren. Der Anbieter sollte die Software daher selbst entwickeln – idealerweise mit dem TeleTrust-Siegel „IT Security Made in Germany“.

Ist der Anbieter auf IT-Security spezialisiert?

Wählen Sie einen langjährigen IT-Security-Spezialisten. Wenn er zudem Incident Response anbietet, kann er aktuelles Wissen aus IT-Notfalleinsätzen und der Zusammenarbeit mit Strafverfolgungsbehörden ziehen. Da SOC Security immer Teil eines mehrschichtigen Sicherheitskonzepts sein sollte, beraten gute Anbieter auch zu weiteren Maßnahmen, wie etwa eine sichere Netzwerkarchitektur oder Berechtigungen nach dem Least-Privilege-Prinzip.

Fazit: Ein SOC Service erweitert das eigene Team

Vielen IT-Teams fehlt es an Zeit und Fachpersonal, um Angreifer im Netzwerk rechtzeitig zu entdecken. Immer mehr Unternehmen und Behörden entscheiden sich daher dafür, die Fähigkeiten des eigenen Teams mit der Expertise eines SOC as a Service (SOCaaS) zu ergänzen. Um wirklich von dieser Investition zu profitieren, gibt es bei der Auswahl des Partners jedoch einiges zu beachten. Bei einem so sensiblen Thema spielen neben einer hohen Expertise besonders der Datenschutz und eine gute persönliche Betreuung eine große Rolle.

SOC Service aus Deutschland

Erweitern Sie Ihr Team mit unserem SOC Service „Made in Germany“. Die Abwehr von Cybergefahren ist seit 40 Jahren unser Kerngeschäft. Bei Fragen nehmen sich Ihre Ansprechpartner rund um die Zeit für Sie.

Managed SOC „Made in Germany“ kennenlernen

Häufige Fragen rund um das Thema SOC Service

Wieso benötige ich ein Security Operations Center (SOC)?

IT-Teams bleibt bei ihrem hohen Workload meist keine Zeit, um täglich alle Sicherheitsmeldungen und Logdaten nach Angriffsspuren zu durchforsten. Ein SOC hilft dabei, Cyberangriffe rechtzeitig zu erkennen und darauf zu reagieren, bevor hoher Schaden entsteht. Für Organisationen, die kein eigenes SOC aufbauen können oder möchten, kann SOC as a Service (SOCaaS) eine gute Lösung sein.

Kann man einen SOC Service testen?

Manche SOC-Security-Dienstleister bieten eine Testversion an. Dabei überwachen die Analysten für einen bestimmten Zeitraum eine begrenzte Anzahl Ihrer Endgeräte und Server. So können Sie die Service-Qualität unter realen Bedingungen ausprobieren. Hier können Sie einen SOC Service aus Deutschland testen.

1 Quelle: brand eins, G DATA & Statista: „Cybersicherheit in Zahlen 2023/24“, S. 36